Содержание

Как узнать по номеру телефона владельца

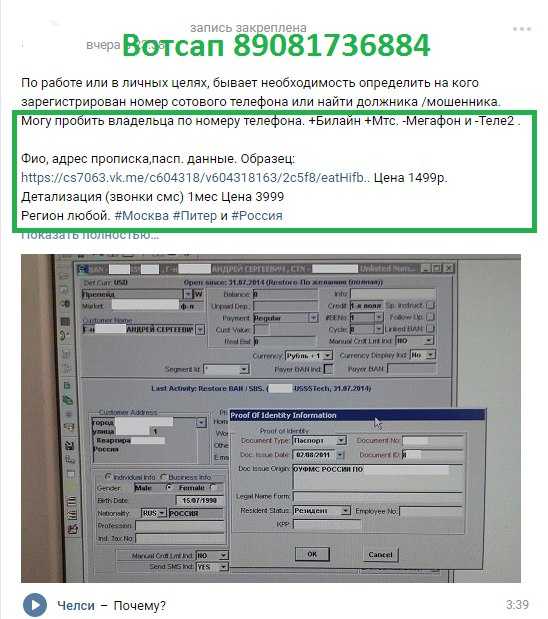

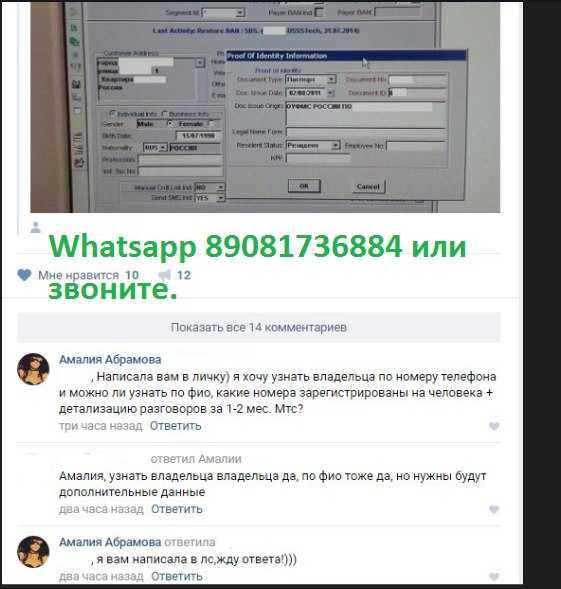

Как часто Вам звонят с неизвестных номеров, и вы не хотите принимать звонки от этих абонентов? Решение проблемы есть – пробить номер телефона и узнать владельца.

14 июля 2021 года

Гаджеты

3 минуты, 56 секунд читать

348541

Гаджеты

Благодаря современным технологиям любой человек может бесплатно получить информацию о звонящем по номеру. Перечислим несколько законных методов.

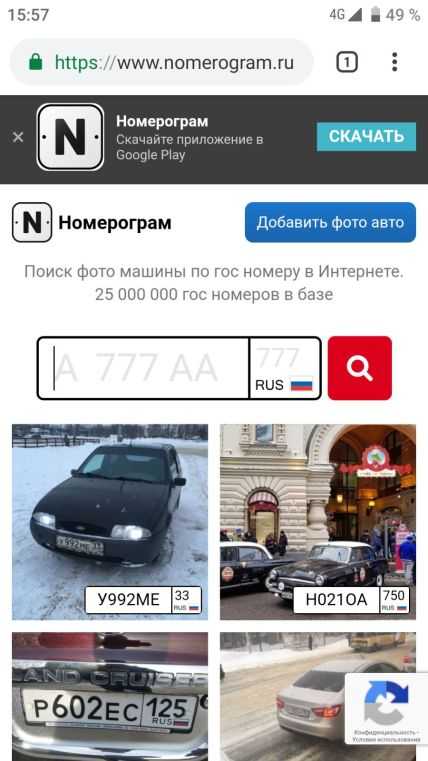

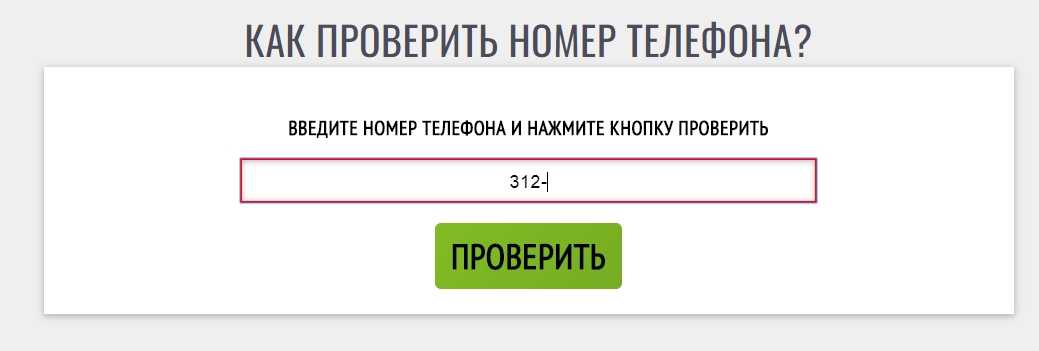

Это один из самых лучших и удобных способов вычислить владельцев по их номеру. Необходимо пройти на сайт по нижней ссылке и вбить телефон. Программа предоставит вам сведения об абоненте.

Особенностью сервисов является то, что другие пользователи могут оставлять свои отзывы. Благодаря этому сервисы мгновенно определяют мошеннические номера, колл-центры и банки.

Благодаря этому сервисы мгновенно определяют мошеннические номера, колл-центры и банки.

Воспользуйтесь бесплатными сервисами, не требующими ваших личных данных и финансовых затрат

-

кто-звонит.рф -

neberitrubku.ru

Сайты имеют обширную базу номеров с подробными отзывами и жалобами от пользователей.

Узнать владельца телефона с помощью мессенджеров

Если вы хотите решить эту проблему без посещения онлайн-сайта, используйте мессенджеры. Сначала сохраните телефон абонента под любым именем в своих контактах.

Используйте Viber и WhatsApp, чтобы узнать о владельце незнакомого номера. Приложения хранят имена и фотографии людей в открытом доступе. Более того, сам человек ничего не заподозрит, ведь добавление телефона в вашу контактную книгу происходит незаметно.

Инструкция: 1. Введите номер в приложении WhatsApp

Введите номер в приложении WhatsApp

2. Если у человека есть профиль в мессенджере, связанный с искомым номером. Ваша работа выполнена.

По аналогичному принципу работают Viber и Telegram.

Попробуйте «Сбербанк Онлайн»

Информацию о владельце номера можно узнать через платежную операцию в самом приложении.

Инструкция: Начните операцию по переводу денег в размере 1 рубля на этот телефон, но не подтверждайте ее. Если получатель имеет карту банка, то после ввода телефонного номер, сервис автоматически отобразит вам его данные — имя, отчество и фамилию.

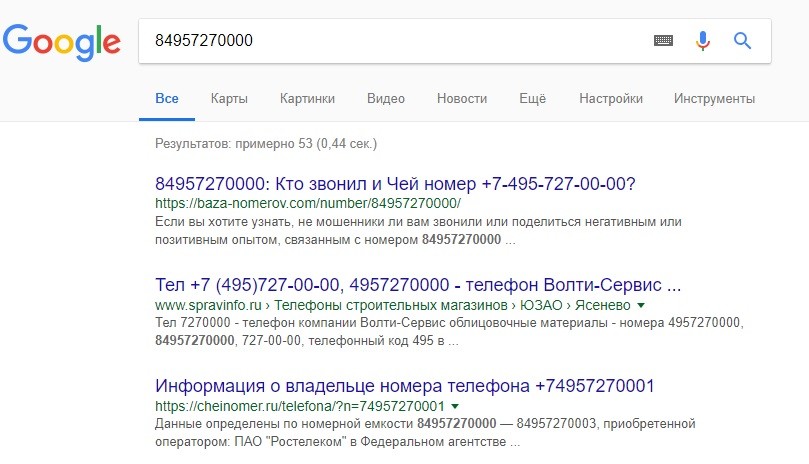

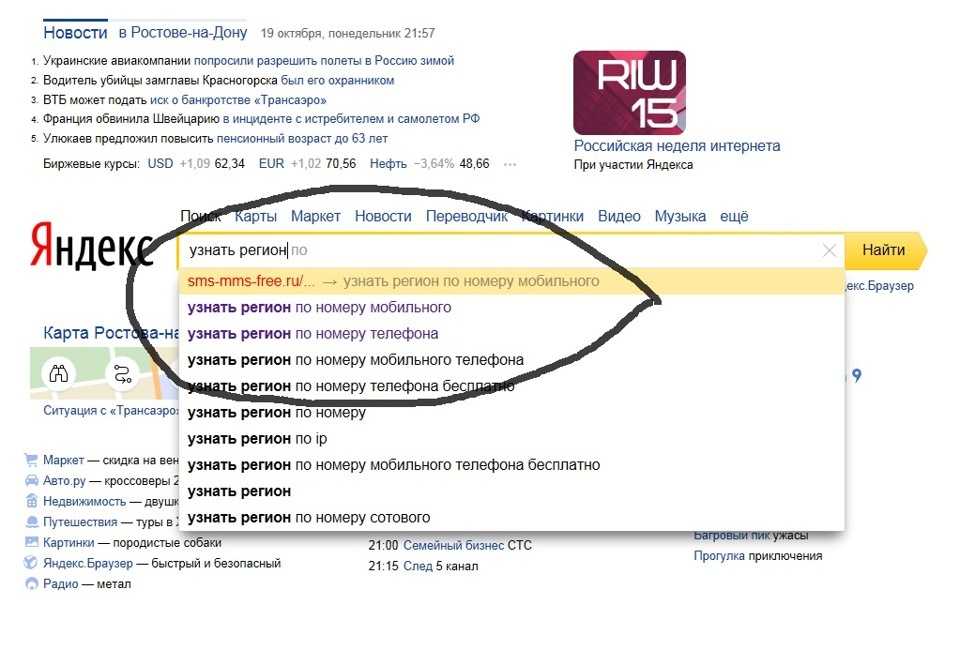

С помощью поисковика

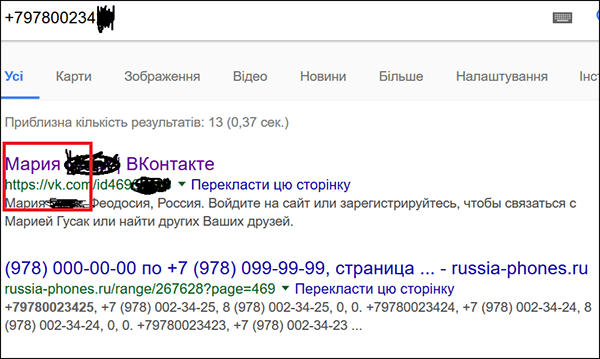

Лёгкий способ пробить номер телефона и узнать владельца – вбить цифры незнакомого контакта в поисковик. Система загрузит данные с сайтов, где этот абонент мог засветиться.

Бесплатно узнать, кому принадлежит телефонный номер или отследить владельца, можно следующим образом:

1. На компьютере или смартфоне зайдите в поисковик «Яндекс» или «Google»

На компьютере или смартфоне зайдите в поисковик «Яндекс» или «Google»

2. В поисковой строке вносите телефон в удобном формате (89xxxxxxxxx; 79xxxxxxxxx)

Благодаря поисковикам можно вычислить спам-звонки и мошеннические номера по негативным отзывам интернет-пользователей. Также вы можете отследить номер при помощи встроенной функции от Яндекс – Определитель номера.

Как это сделать, читайте подробно здесь: https://bezlimit.ru/blog/kak-podklyuchit-opredelitel-nomera-yandeks/

Через мобильные приложения

В арсенале мобильных определителей номеров содержится актуальное хранилище данных с миллионами контактов. Правда рассчитаны они в основном на получение информации о различных организациях.

Приложения на Android и IOS для проверки номеров:

1. Kaspersky Who Calls (iOS, Android) Узнавайте номер через этот сервис, поскольку его база постоянно пополняется за счет самих пользователей. Приложение мгновенно вычисляет злоумышленников, спамеров. Недостатком является платное пользование.

Приложение мгновенно вычисляет злоумышленников, спамеров. Недостатком является платное пользование.

2. GetContact (iOS, Android). — Вычисляет не только организации, но и людей, отображая, как владелец номера записан в контактах у других пользователей.

3. Truecaller – еще одна программа для определения неизвестных номеров. В случае если звонящий абонент есть в информационной базе программы, при звонке появится имя того, кому принадлежит телефонный номер.

4. Telegram-боты, созданные по принципу GetConcact. Через них можно пробить телефон и ознакомиться с информацией о его владельце. Для их использования, надо написать номер телефона, а телеграм-бот бесплатно выдаст известные ему данные.

Эти приложения также блокируют подозрительные контакты, чтобы их пользователи не сталкивались с нежелательными звонками.

Можно игнорировать незнакомые номера, но, если вы ждете важный звонок, с помощью выше приведенных методов и инструментов, вы сможете быстро и легко не только узнать владельца по номеру телефона, но и оградить себя от пагубных звонков.

5 альтернатив Apple Watch для владельцев iPhone

Если вы являетесь пользователем iPhone и планируете приобрести «умные часы», то Apple Watch являются очевидным выбором. Однако если денег на смарт-часы Apple не хватает или существуют какие-то другие причины, по которым вы не можете приобрести Apple Watch, в этом обзоре мы рассмотрели пять достойных альтернатив.

На рынке носимых устройств сейчас представлено огромное количество смарт-часов, которые можно использовать совместно с iPhone. Большинство из них продаются за гораздо меньшую цену, чем Apple Watch, хотя и по аналогичной смарт-часам Apple цене предложения найти можно. Ниже мы рассмотрели пять наиболее интересных «замен Apple Watch», любая из которых не разочарует вас.

Huawei Watch

Первыми в нашей подборке «замен Apple Watch» значатся Huawei Watch. Смарт-часы с оригинальным внешним видом больше похожи на традиционные часы, однако, располагают они весьма широкими возможностями.

Работают Huawei Watch на Android Wear и iPhone, несмотря на это, устройством поддерживается. Здесь необходимо сделать оговорку — не все функции Huawei Watch в паре с iPhone будут работать. Продаются Huawei Watch начиная от $399.

Здесь необходимо сделать оговорку — не все функции Huawei Watch в паре с iPhone будут работать. Продаются Huawei Watch начиная от $399.

Moto 360

Куда более доступными смарт-часами с круглым дисплеем являются Moto 360 первого поколения. Приобрести устройство можно всего за $99.

За эти деньги вы станете владельцем спортивным смарт-часов с круглым дисплеем и набором полезных функций, в том числе и для поддержания спортивной формы. Работают Moto 360 на Android Wear, поэтому часть функций при синхронизации смарт-часов с iPhone поддерживаться не будет. Тем не менее, за свои деньги Moto 360 являются едва ли не лучшим выбором на современном рынке «умных часов».

Pebble Time

Смарт-часы Pebble являются одними из первых, громко заявивших о себе на мировом рынке. Последняя модель, Pebble Time, может стать вашим выбором в том случае, если вы цените в часах как оригинальность, так и большой срок службы аккумулятора.

Поскольку Pebble Time располагают дисплеем E-Ink, одного заряда батареи часов хватает на целую неделю активной работы. При этом набор функций у Pebble Time практически не отличается от конкурентов. Учитывая цену Pebble Time, равную $129, задуматься о приобретении часов действительно стоит.

При этом набор функций у Pebble Time практически не отличается от конкурентов. Учитывая цену Pebble Time, равную $129, задуматься о приобретении часов действительно стоит.

Fitbit Surge

Технически, Fitbit Surge не являются смарт-часами, представляя собой многофункциональный фитнес-трекер. Однако учитывая, что многие задумываются о приобретении «умных часов» из-за возможностей отслеживания показателей здоровья, Fitbit Surge действительно могут заменить Apple Watch.

Главным преимуществом Fitbit Surge является встроенный GPS-приемник. Именно он отличает это носимое устройство от конкурентных и делает Fitbit Surge оптимальным выбором для бегунов и велосипедистов. Единственная проблема при покупке Fitbit Surge может быть связана со стоимостью, так как оценивается устройство в $229.

Garmin Vivosmart

Альтернативой и Fitbit Surge, и Apple Watch, является Garmin Vivosmart так же технически не являющийся смарт-часами. Этот фитнес-трекер стоимостью всего $79 имеет полную совместимость с iPhone, позволяя синхронизировать собранные датчиками данные с приложением Здоровье и другими спортивными средствами из App Store.

Большим плюсом Garmin Vivosmart является и его водонепроницаемость. Помимо этого, на устройство приходят уведомления с iPhone, а также пользователи могут управлять воспроизведением музыки, не доставая смартфон из кармана.

Тоже интересно:

- cash back

- Apple Watch — самое желанное носимое устройство

- xiaomi mi band 3 цена

✅ Подписывайтесь на нас в Telegram, ВКонтакте, и Яндекс.Дзен.

Номер штампа Определение | Law Insider

-

означает уникальный числовой или буквенно-цифровой идентификатор, назначаемый перед любым тестированием, чтобы обеспечить отслеживание запасов и прослеживаемость.

-

1002-048 Название протокола: Рандомизированное двойное слепое плацебо-контролируемое многоцентровое исследование в параллельных группах по оценке эффективности и безопасности бемпедоевой кислоты (ETC-1002) 180 мг/день в качестве дополнения к эзетимиб Терапия у пациентов с повышенным уровнем Х-ЛПНП Протокол Дата: 18 января 2017 г.

Спонсор: Esperion Therapeutics, Inc. Страна, в которой учреждение проводит исследование Чешская Республика Место, где будет проводиться исследование: Кардиологическая скорая помощь, которая является подразделением/частью учреждения Ключ Дата регистрации: 100 календарных дней после первоначального визита на объект (дата, до которой сайт должен зарегистрировать хотя бы одного (1) субъекта, как более конкретно указано в разделе 1.7 «Ключевая дата регистрации» ниже) ЕКМТ / ЕК / РА ЕКМТ: Комитет по этике Fakultni nemocnice v Motole V Uvalu 84 150 06 Xxxxx 0 Xxxxx Xxxxxxxx; Mgr. xxxxxxxxxxxxx Etická komise Nemocnice Havlíčkův Brod Husova 2624 580 22 Havlíčkův Brod RA: Государственный институт по контролю за наркотиками, Xxxxxxxxxx 00, 000 00 Xxxxx 00 Xxxxx Xxxxxxxx Имя следователя («Исследователь») xxxxxxxxxxxxx Číslo N 100 100 dvojitě zaslepené, placebem kontrolované multicentrické klinické hodnocení, s paralelními skupinami, posuzující účinnost a bezpečnost kyseliny bempedové (ETC 1002) 180 mg denně jako doplňku k léčbě ezetimibem u pacientů se zvýšenou hladinou LDL-C Datum Protokolu: 18.

Спонсор: Esperion Therapeutics, Inc. Страна, в которой учреждение проводит исследование Чешская Республика Место, где будет проводиться исследование: Кардиологическая скорая помощь, которая является подразделением/частью учреждения Ключ Дата регистрации: 100 календарных дней после первоначального визита на объект (дата, до которой сайт должен зарегистрировать хотя бы одного (1) субъекта, как более конкретно указано в разделе 1.7 «Ключевая дата регистрации» ниже) ЕКМТ / ЕК / РА ЕКМТ: Комитет по этике Fakultni nemocnice v Motole V Uvalu 84 150 06 Xxxxx 0 Xxxxx Xxxxxxxx; Mgr. xxxxxxxxxxxxx Etická komise Nemocnice Havlíčkův Brod Husova 2624 580 22 Havlíčkův Brod RA: Государственный институт по контролю за наркотиками, Xxxxxxxxxx 00, 000 00 Xxxxx 00 Xxxxx Xxxxxxxx Имя следователя («Исследователь») xxxxxxxxxxxxx Číslo N 100 100 dvojitě zaslepené, placebem kontrolované multicentrické klinické hodnocení, s paralelními skupinami, posuzující účinnost a bezpečnost kyseliny bempedové (ETC 1002) 180 mg denně jako doplňku k léčbě ezetimibem u pacientů se zvýšenou hladinou LDL-C Datum Protokolu: 18. 1. 2017 Zadavatel: Esperion Therapeutics, Inc. Stát, ve kterém má sídlo Zdravotnické zařízení, které provádí Studii Česká republika Místo, kde bude prováděna Studie: Kardiologická ambulance, která je součástí/oddělením Zdravotnického zařízení Klíčové datum zařazení: 100 kalendářních dnů po Iniciační návštěvě Místa provádění klinického hodnocení ( a to jakožto den, ke kterému je Místo provádění klinického hodnocení povinno zařadit minimálně jeden ( 1) тема, как je dále podrobněji rozvedeno níže v odstavci 1.7 «Klíčové datum zařazení») MEK / EK / SÚKL MEK: Etická komise Fakultní nemocnice v Motole V Value 84 150 06 Xxxxx 0 Xxxxx xxxxxxxxx; xxxxxxxxxxxxx Etická komise Nemocnice Havlíčkův Brod Husova 2624 580 22 Havlíčkův Brod SÚKL: Státní ústav pro kontrolu léčiv, Šrobárova 48, 100 41 Xxxxx 00 Xxxxx xxxxxxxxx Jméno zkoušejícího, ( “Zkoušející”) xxxxxxxxxxxxx The following additional definitions shall apply to this Agreement: Ve Smlouvě jsou použity následující smluvní определение:

1. 2017 Zadavatel: Esperion Therapeutics, Inc. Stát, ve kterém má sídlo Zdravotnické zařízení, které provádí Studii Česká republika Místo, kde bude prováděna Studie: Kardiologická ambulance, která je součástí/oddělením Zdravotnického zařízení Klíčové datum zařazení: 100 kalendářních dnů po Iniciační návštěvě Místa provádění klinického hodnocení ( a to jakožto den, ke kterému je Místo provádění klinického hodnocení povinno zařadit minimálně jeden ( 1) тема, как je dále podrobněji rozvedeno níže v odstavci 1.7 «Klíčové datum zařazení») MEK / EK / SÚKL MEK: Etická komise Fakultní nemocnice v Motole V Value 84 150 06 Xxxxx 0 Xxxxx xxxxxxxxx; xxxxxxxxxxxxx Etická komise Nemocnice Havlíčkův Brod Husova 2624 580 22 Havlíčkův Brod SÚKL: Státní ústav pro kontrolu léčiv, Šrobárova 48, 100 41 Xxxxx 00 Xxxxx xxxxxxxxx Jméno zkoušejícího, ( “Zkoušející”) xxxxxxxxxxxxx The following additional definitions shall apply to this Agreement: Ve Smlouvě jsou použity následující smluvní определение: -

6231 8000 Xxxxxxxxxx: Xx Xxxxxxxxxx Xxxx/Xx Xxx Xxxx Xxxg Xx: Xx.

Xaxxxxxx Xxew Автор: Sd. Патрисия Чу —————————————— ——————— —— Имя: Саманта Чу Имя: Патрисия Чу ————————— ——— —————— Должность: Вице-президент группы Должность: Вице-президент ———————— —————————- ПРОМЫШЛЕННЫЙ И КОММЕРЧЕСКИЙ БАНК КИТАЯ, СИНГАПУРСКИЙ ФИЛИАЛ 6, Raxxxxx Xxxx, #00-00 Xxxx Xxxxxxx Xxxxx Xxxxxxxxx 000000 Fax Numbxx: 0000 0000 / 0000 0000 Xxxxxxxxxx: Mr Kenneth Chai Автор: Xx. Xxxxxth Xxxx ———————————- Имя: Xxxxxxx Chai ——— ————————— Название: Busxxxxx Xxxxxxonship Manger ——————- —————- COMMERZBANK AKTIENGESELLSCHAFT, СИНГАПУРСКИЙ ФИЛИАЛ 8, Shenton Way, #42-01 Temasek Tower Singapore 068811 Номер факса: 6200 0000 Xxxxxxxxx: Xx Xxxxx Xxx/Xx Xxxxx Xxxx Автор: Хд. хххх ххх Автор: Sd. Ширлин Лу —————————————— ——————— ———- Имя: Дерек Лау Имя: Ширлин Лу ————- —— ————————— Должность: Head-Telecom, Media Должность: Помощник менеджера ————- ————— ——————————- & Технологии/Энергия — ————————— OVERSE-CHINESE BANKING CORPORATION LIMITED 65, Chulia Street, OCBC Center #10-00, Сингапур 049513.

Xaxxxxxx Xxew Автор: Sd. Патрисия Чу —————————————— ——————— —— Имя: Саманта Чу Имя: Патрисия Чу ————————— ——— —————— Должность: Вице-президент группы Должность: Вице-президент ———————— —————————- ПРОМЫШЛЕННЫЙ И КОММЕРЧЕСКИЙ БАНК КИТАЯ, СИНГАПУРСКИЙ ФИЛИАЛ 6, Raxxxxx Xxxx, #00-00 Xxxx Xxxxxxx Xxxxx Xxxxxxxxx 000000 Fax Numbxx: 0000 0000 / 0000 0000 Xxxxxxxxxx: Mr Kenneth Chai Автор: Xx. Xxxxxth Xxxx ———————————- Имя: Xxxxxxx Chai ——— ————————— Название: Busxxxxx Xxxxxxonship Manger ——————- —————- COMMERZBANK AKTIENGESELLSCHAFT, СИНГАПУРСКИЙ ФИЛИАЛ 8, Shenton Way, #42-01 Temasek Tower Singapore 068811 Номер факса: 6200 0000 Xxxxxxxxx: Xx Xxxxx Xxx/Xx Xxxxx Xxxx Автор: Хд. хххх ххх Автор: Sd. Ширлин Лу —————————————— ——————— ———- Имя: Дерек Лау Имя: Ширлин Лу ————- —— ————————— Должность: Head-Telecom, Media Должность: Помощник менеджера ————- ————— ——————————- & Технологии/Энергия — ————————— OVERSE-CHINESE BANKING CORPORATION LIMITED 65, Chulia Street, OCBC Center #10-00, Сингапур 049513. Номер факса: 0000 0000 Xxxxxxxxx: Xx Xxxxx Xxx Xxxx Xxxx Xx: Sd. Xxx Xxxxx Theng ————————————— Имя: Xxx Xhong Theng — ———————————— Название: Hexx, Xxxxxxxle Корпоративный маркетинг ——- ——————————— SUMITOMO MITSUI BANKING CORPORATION, СИНГАПУРСКИЙ ФИЛИАЛ 3 Temasek Avenue #06-01 Centennial Tower Singapore 039190 Номер факса: 0000 0000 Xxxxxxxxx: Xx Xxxx Xxxxxxx/Xx Xxxxxx Xxx Автор: Sd. Xxxxxxxo Ито —————— Имя: Nobxxxxx Xxx ———— ———————- Название: Joixx Xxxxxxx Xanager ———————— ———- THE BANK OF TOKYO-MITSUBISHI, LTD., СИНГАПУРСКИЙ ФИЛИАЛ 9, Raffles Place, #01-01, Republic Plaza, Singapore 048619.

Номер факса: 0000 0000 Xxxxxxxxx: Xx Xxxxx Xxx Xxxx Xxxx Xx: Sd. Xxx Xxxxx Theng ————————————— Имя: Xxx Xhong Theng — ———————————— Название: Hexx, Xxxxxxxle Корпоративный маркетинг ——- ——————————— SUMITOMO MITSUI BANKING CORPORATION, СИНГАПУРСКИЙ ФИЛИАЛ 3 Temasek Avenue #06-01 Centennial Tower Singapore 039190 Номер факса: 0000 0000 Xxxxxxxxx: Xx Xxxx Xxxxxxx/Xx Xxxxxx Xxx Автор: Sd. Xxxxxxxo Ито —————— Имя: Nobxxxxx Xxx ———— ———————- Название: Joixx Xxxxxxx Xanager ———————— ———- THE BANK OF TOKYO-MITSUBISHI, LTD., СИНГАПУРСКИЙ ФИЛИАЛ 9, Raffles Place, #01-01, Republic Plaza, Singapore 048619. -

означает регистрационный номер Химической реферативной службы, идентифицирующий конкретное вещество.

-

означает 9-значный номер, присвоенный Dun and Bradstreet, Inc. (D&B) для идентификации уникальных бизнес-объектов.

-

означает номер DUNS, присвоенный D&B, плюс 4-символьный суффикс, который может быть присвоен коммерческим предприятием.

(D&B не имеет отношения к этому 4-символьному суффиксу.) Этот 4-символьный суффикс может быть назначен по усмотрению коммерческого предприятия для создания дополнительных записей SAM для идентификации альтернативных счетов электронного перевода средств (EFT) (см. FAR в подразделе 32.11). ) по той же проблеме.

(D&B не имеет отношения к этому 4-символьному суффиксу.) Этот 4-символьный суффикс может быть назначен по усмотрению коммерческого предприятия для создания дополнительных записей SAM для идентификации альтернативных счетов электронного перевода средств (EFT) (см. FAR в подразделе 32.11). ) по той же проблеме. -

означает номер DUNS, присвоенный D&B, плюс 4-значный суффикс, который может быть присвоен коммерческим предприятием. (D&B не имеет отношения к этому 4-символьному суффиксу.) Этот 4-символьный суффикс может быть назначен по усмотрению коммерческого предприятия для создания дополнительных записей SAM для идентификации альтернативных счетов электронного перевода средств (EFT) для того же материнского предприятия.

-

означает график оказания Услуг, как указано в прилагаемом Приложении 3.

-

означает 9-значный номер, присвоенный Dun and Bradstreet, Inc. (D&B) для идентификации уникальных бизнес-объектов.

-

или «LRN» означает уникальный десятизначный (10) номер, назначенный центральному коммутатору в определенной географической зоне для целей маршрутизации вызовов.

Это десятизначное (10) число служит сетевым адресом, а информация о маршрутизации хранится в базе данных. Коммутаторы маршрутизируют вызовы абонентам, чьи телефонные номера находятся в переносных NXX, выполняют запрос к базе данных для получения маршрутного номера местоположения, соответствующего коммутатору, обслуживающему набранный телефонный номер. На основе номера маршрутизации местоположения запрашивающий оператор связи затем направляет вызов на коммутатор, обслуживающий перенесенный номер. Термин «LRN» может также использоваться для обозначения метода LNP. «Услуги междугородной связи» (см. «Обменные услуги»).

Это десятизначное (10) число служит сетевым адресом, а информация о маршрутизации хранится в базе данных. Коммутаторы маршрутизируют вызовы абонентам, чьи телефонные номера находятся в переносных NXX, выполняют запрос к базе данных для получения маршрутного номера местоположения, соответствующего коммутатору, обслуживающему набранный телефонный номер. На основе номера маршрутизации местоположения запрашивающий оператор связи затем направляет вызов на коммутатор, обслуживающий перенесенный номер. Термин «LRN» может также использоваться для обозначения метода LNP. «Услуги междугородной связи» (см. «Обменные услуги»). -

означает десятизначный (10) номер, который назначается сетевым коммутационным элементам (центральный офис-хост и удаленные устройства по мере необходимости) для маршрутизации вызовов в сети. Первые шесть (6) цифр LRN будут одной из назначенных NPA NXX переключающего элемента. Назначение и функциональность последних четырех (4) цифр LRN еще не определены, но они передаются по сети оконечному коммутатору.

-

означает символ или адрес, который идентифицирует только одну единицу в сообществе с общими интересами.

-

означает уникальный номер Заказчика, относящийся к предоставлению Услуг;

-

означает список предметов, подготовленный в связи с проверкой Проекта Представителем Владельца или Архитектором в связи с Значительным Завершением Работ или части Работ, которые Представитель Владельца или Архитектор определил как оставшиеся которые должны быть выполнены, завершены или исправлены до того, как Работа будет принята Владельцем.

-

означает уникальный девятизначный идентификационный номер, предоставленный Dun & Bradstreet для каждого физического местонахождения организации Получателя. Присвоение номера DUNS является обязательным для всех организаций, желающих получить награду от штата Иллинойс.

-

или «CPN» — это параметр сигнализации общего канала (CCS), который относится к десятизначному числу, передаваемому через сеть и идентифицирующему вызывающую сторону.

См. техническую публикацию Qwest 77342.

См. техническую публикацию Qwest 77342. -

означает список элементов Работ, которые должны быть выполнены или исправлены Подрядчиком после Основного завершения. В списках недоделок указываются элементы, которые должны быть завершены, оставшиеся работы, которые необходимо выполнить, или работы, которые не соответствуют требованиям к качеству или количеству, как того требует Контрактная документация.

-

означает официальный номер, присвоенный частному предприятию охранных услуг, лицензированному

-

означает номер, букву или комбинацию цифр и

-

означает идентификационный номер, присвоенный предприятием определенной группе изделий, обычно называемых либо партией, либо партией, все из которых были изготовлены в одинаковых условиях.

-

означает Работу или ее часть, оплачиваемую на основе дополнительных единиц измерения.

-

означает на любую дату в отношении Обыкновенных акций произведение Базовой суммы Фирменных акций плюс Базовую сумму дополнительных акций (при наличии), последовательно умноженных на каждое число, на которое должен быть умножен Обменный курс.

не позднее такой даты в соответствии с корректировками, предусмотренными в Разделе 6.1 Соглашения о покупке. Максимальное доставляемое количество обращающихся ценных бумаг означает на любую дату произведение (i) Базовой суммы твердых акций плюс Базовую сумму дополнительных акций (если таковая имеется) и (ii) количества обращающихся ценных бумаг, полученных Залогодателем при Реорганизации. Событие для каждой Обыкновенной акции, умноженное последовательно на каждое число, на которое должен быть умножен Обменный курс на такую дату или до нее и после даты такого Реорганизационного события в соответствии с корректировками, предусмотренными в статье VI Соглашения о покупке.

не позднее такой даты в соответствии с корректировками, предусмотренными в Разделе 6.1 Соглашения о покупке. Максимальное доставляемое количество обращающихся ценных бумаг означает на любую дату произведение (i) Базовой суммы твердых акций плюс Базовую сумму дополнительных акций (если таковая имеется) и (ii) количества обращающихся ценных бумаг, полученных Залогодателем при Реорганизации. Событие для каждой Обыкновенной акции, умноженное последовательно на каждое число, на которое должен быть умножен Обменный курс на такую дату или до нее и после даты такого Реорганизационного события в соответствии с корректировками, предусмотренными в статье VI Соглашения о покупке. -

или «номер партии» означает отличительную группу цифр, букв или символов или любую их комбинацию, которая уникальна для группы товаров каннабиса.

-

означает комбинацию цифр или букв, присвоенных предприятием изделию, которая обеспечивает дифференциацию этого изделия от любого другого подобного изделия в пределах присвоенного номера детали, партии или партии.

-

означает уникальный, случайно сгенерированный числовой идентификатор, присваиваемый каждому избирателю ответственным лицом для целей электронного голосования,

-

означает число, используемое для представления ослабления рентгеновского излучения, связанного с каждой элементарной областью КТ-изображения.

Что кто-то может сделать с вашим номером телефона?

Опасность телефонных номеров в эпоху цифровых технологий

Вы когда-нибудь замечали, насколько тесно ваш номер телефона в наши дни связан с вашей личностью? Мы используем наши номера, чтобы обмениваться контактными данными, разговаривать и отправлять текстовые сообщения, а также подтверждать и аутентифицировать, кто мы в сети. Подумайте, сколько у вас приложений, которые теперь требуют от вас «повышения уровня» вашей безопасности с помощью двухфакторной аутентификации на основе SMS.

Вот в чем проблема: телефонные номера никогда не предназначались для чего-то большего, чем идентификаторы пользователей для телефонной сети. Многие аспекты нашей цифровой жизни теперь зависят от наших номеров мобильных телефонов. Мы получаем массу преимуществ от такой схемы: удобство, простота и — якобы — безопасность. Но есть некоторые важные риски и опасности, о которых вам нужно знать, прежде чем привязывать свой номер телефона к своей личности в Интернете.

Многие аспекты нашей цифровой жизни теперь зависят от наших номеров мобильных телефонов. Мы получаем массу преимуществ от такой схемы: удобство, простота и — якобы — безопасность. Но есть некоторые важные риски и опасности, о которых вам нужно знать, прежде чем привязывать свой номер телефона к своей личности в Интернете.

Вопросы безопасности SMS

В моем двухфакторке дырка, дорогая Лиза, дорогая Лиза…

Когда вы создаете учетную запись, используя свой номер телефона, или добавляете свой номер для настройки двухфакторной аутентификации, вы получаете текст с кодом подтверждения. Мы все знаем, как это сделать: введите номер своего мобильного телефона, подождите несколько секунд, введите шестизначный код аутентификации и все готово.

Но знаете ли вы, что система, которая предоставляет эти коды, ужасно небезопасна?

SMS (текстовые) сообщения являются частью телекоммуникационного стандарта GSM. GSM был впервые развернут в начале 1990-х, то есть почти двадцать лет! Этот почтенный стандарт связи сохранился на удивление хорошо, учитывая, как быстро стандарты и протоколы устаревают в быстро меняющемся мире технологий.

Однако GSM имеет ряд серьезных уязвимостей, влияющих на безопасность SMS.

Трафик данных GSM между мобильным телефоном и поставщиком услуг шифруется с использованием алгоритмов шифрования потокового шифрования A5/1 и A5/2, а также алгоритма шифрования блочного шифрования A5/3.

Потоковые шифры превращают каждый символ сообщения в другой случайный символ, а принимающее устройство использует специальный ключ, чтобы обратить этот процесс вспять.

Блочные шифры делают то же самое, но с целыми блоками информации, а не с одним символом за раз, что позволяет использовать более сложное шифрование для каждого блока зашифрованной информации.

Звучит здорово — за исключением того факта, что A5/1 и A5/2 были разработаны в конце 1980-х, а A5/3 — в конце 1990-е. С тех пор хакеры продемонстрировали несколько способов взлома всех трех алгоритмов. Гораздо менее безопасный A5/2 с тех пор был упразднен, но A5/1 и A5/3 по-прежнему уязвимы для ряда атак, которые позволяют людям перехватывать и читать SMS-сообщения до того, как они достигнут вашего телефона.

Гораздо менее безопасный A5/2 с тех пор был упразднен, но A5/1 и A5/3 по-прежнему уязвимы для ряда атак, которые позволяют людям перехватывать и читать SMS-сообщения до того, как они достигнут вашего телефона.

Итак, что это значит для вас?

Все ваши учетные записи, использующие двухфакторную аутентификацию на основе SMS, используют протокол связи двадцатилетней давности, защищенный ненадежными схемами шифрования двадцати- и тридцатилетней давности, чтобы люди не могли получить доступ к вашей личной информации.

Ага. Мы собираемся сказать это. Этого уже недостаточно.

Замена SIM-карты

Кому ты будешь звонить?

Итак, мы знаем, что SMS — не самый безопасный протокол в мире. И что? Чтобы взломать ваши текстовые сообщения, по-прежнему требуются серьезные технические знания и навыки, верно?

Не совсем так.

Иногда взломать вашу учетную запись так же просто, как узнать, кому звонить.

Самый простой способ получить доступ к вашему номеру мобильного телефона не включает в себя запуск командной строки и взлом как сумасшедший. Вместо этого злоумышленники используют самое слабое звено в этих сценариях безопасности: людей.

Самый безопасный пароль к учетной записи в мире бесполезен, если кто-то может убедить вас — или компанию, в которой открыта ваша учетная запись, — отказаться от него. Люди, пытающиеся получить доступ к вашим учетным записям, могут связаться с поставщиком учетных записей или услуг и убедить компанию, что они — это вы. Затем компания предоставляет злоумышленнику доступ к вашей учетной записи — в конце концов, это «вы». Эта тактика, известная как социальная инженерия, является первым (и часто самым надежным) инструментом в арсенале любого хакера.

Социальную инженерию можно использовать для самых разных целей, от безобидных до гнусных. Известный — и печально известный — исследователь безопасности Кевин Митник использовал социальную инженерию, чтобы получить неограниченное количество поездок на автобусе в Лос-Анджелесе, убедив водителя автобуса сказать ему, где он может получить перфокарту (используется для проверки автобусных билетов).

Митнику тогда было всего 12 лет. В менее забавном случае братья Бадир — трое израильских братьев, слепых от рождения, — организовали шестилетнюю телефонную аферу, которая принесла более 2 миллионов долларов США, убедив своих жертв, что они были операторами в несуществующая междугородняя телефонная компания.

Когда дело доходит до мобильных телефонов, зачастую намного проще, чем вы могли бы ожидать, украсть телефонный номер с помощью социальной инженерии. Этот вид захвата называется атакой подкачки SIM-карты. Вот как это работает.

-

Сначала злоумышленник вставляет пустую SIM-карту в записывающий телефон.

-

Они звонят вашему оператору мобильной связи и обманом заставляют его думать, что это вы, с помощью лжи и манипуляций — социальной инженерии.

-

Затем ваш оператор мобильной связи передает номер вашего мобильного телефона на пустую SIM-карту злоумышленника.

Теперь все ваши сообщения и звонки, включая коды двухфакторной аутентификации, отправляются прямо на телефон злоумышленника. Мгновенный доступ к вашей электронной почте, банковским счетам, облачным данным и даже вашим плейлистам!

Теперь все ваши сообщения и звонки, включая коды двухфакторной аутентификации, отправляются прямо на телефон злоумышленника. Мгновенный доступ к вашей электронной почте, банковским счетам, облачным данным и даже вашим плейлистам!

У операторов мобильной связи уже есть протоколы, позволяющие быстро и легко перенести номер с одной SIM-карты на другую. Эти системы переноса существуют для того, чтобы в случае потери телефона (или SIM-карты) вы могли быстро вернуться к работе с новой SIM-картой.

Повторное использование номера оператора сотовой связи

Случайный взлом

Замена SIM-карты — серьезная проблема безопасности: всего один телефонный звонок и ваш номер может оказаться в чужих руках. Но иногда телефонные номера переходят из рук в руки, и никто не делает ничего злонамеренного. Вы когда-нибудь получали текстовое сообщение от кого-то, кто думал, что вы кто-то другой? Скорее всего, они стали жертвами «переработки» телефонных номеров.

Операторы телефонной связи регулярно удаляют неактивные номера мобильных телефонов, возвращая эти номера в пул номеров, которые можно присвоить новым учетным записям. Иногда этот крайний срок переработки может быть всего 90 дней — это означает, что если вы не оплатите счет за телефон или не проявите активность в учетной записи в течение 90 дней, провайдер может переработать ваш номер и передать его новому клиенту.

Повторное использование номера может привести к некоторым неловким ситуациям: любой, кто попытается связаться с вами по этому номеру, в конечном итоге отправит сообщение незнакомцу. Но что еще хуже, если новый владелец вашего номера попытается использовать этот номер для создания учетной записи в приложении или на веб-сайте, к которому вы уже привязали номер, новый владелец может в конечном итоге получить доступ к вашей существующей учетной записи — ваша личная информация может быть скомпрометирован совершенно случайно!

Поиск оператора сотовой связи: Doxxing

Получите свой docx подряд

Итак, мы знаем, что SMS устарела, небезопасна, уязвима и даже может быть случайно взломана. Но становится хуже. Существует очень простая, очень реальная опасность привязки вашей онлайн-жизни к вашему номеру телефона: телефонные номера (по крайней мере, в большинстве стран) — это конкретная связь между вашим онлайн-персонажем и вашей личностью в реальном мире.

Но становится хуже. Существует очень простая, очень реальная опасность привязки вашей онлайн-жизни к вашему номеру телефона: телефонные номера (по крайней мере, в большинстве стран) — это конкретная связь между вашим онлайн-персонажем и вашей личностью в реальном мире.

Если вы используете службу, которая использует номера телефонов в качестве имен пользователей или логинов, вы должны дать людям свой номер телефона, чтобы они могли связаться с вами через эту службу. Это означает, что люди, которых вы добавили в эти службы, могут звонить вам и отправлять текстовые сообщения. Хуже того, они могут даже использовать ваш номер телефона, чтобы выяснить ваше настоящее имя и адрес с помощью формы интернет-преследования, известной как доксинг.

«Доксинг» — это универсальный термин для широкого спектра подходов и атак, но все они имеют одну общую черту: цель доксинга — идентифицировать реальную информацию о вас, которую затем можно использовать для другие гнусные цели, такие как мошенничество или даже преследование в реальной жизни.

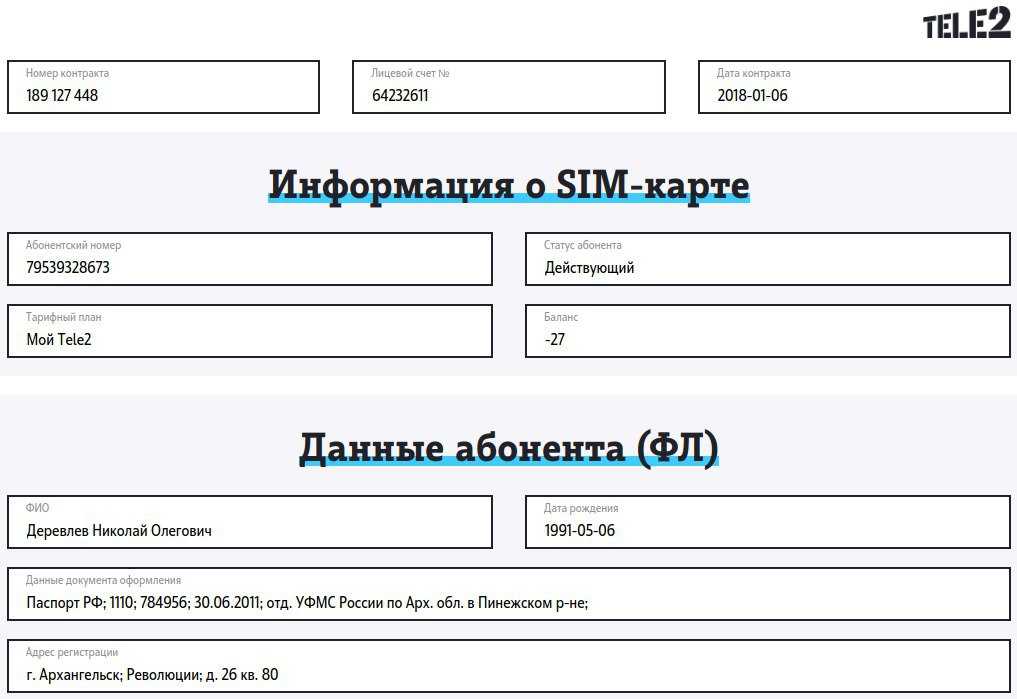

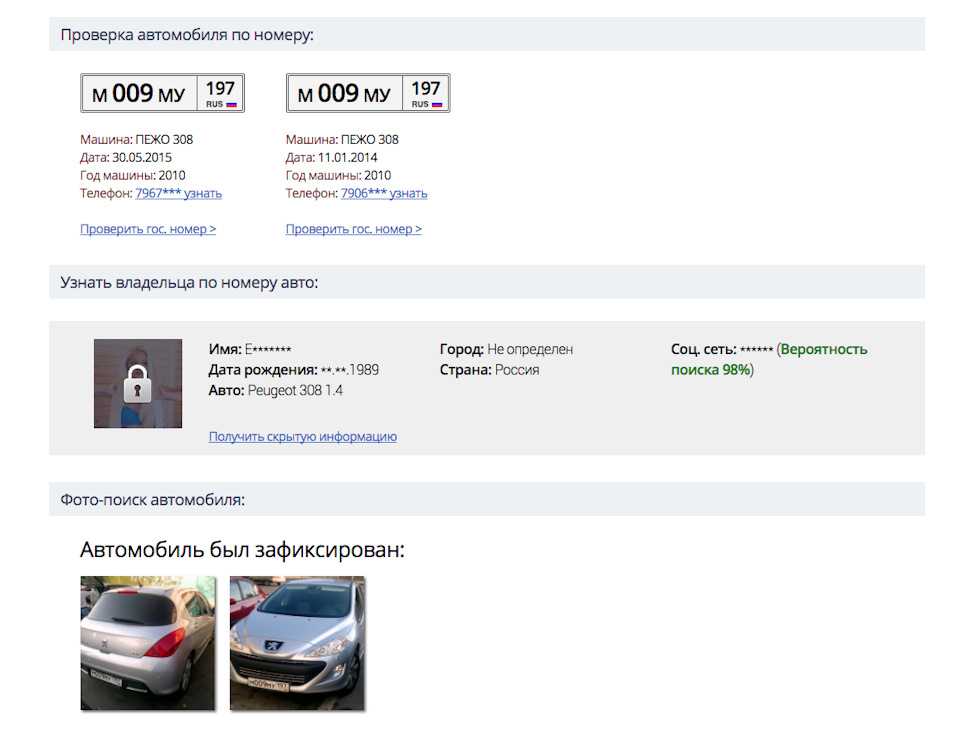

Doxxing может быть невероятно простым — настолько простым, что это может сделать любой, а не только злонамеренные хакеры. Службы обратного поиска номера телефона позволяют кому-то ввести ваш номер телефона и найти ваше настоящее имя и физический адрес. Даже простой поиск в Google вашего номера телефона может выявить профили в социальных сетях, фотографии, сообщения и многое другое — люди могут найти сокровища информации о вас, используя только ваш номер телефона.

Все может стать еще хуже, если злоумышленник добавит в смесь немного социальной инженерии. Как только они найдут ваши профили в социальных сетях, они могут начать нацеливаться на ваших друзей, создавать поддельные учетные записи, чтобы связаться с ними и узнать больше о вас с помощью лжи и манипуляций.

Как только вы используете свой номер телефона для идентификации себя в Интернете, эта учетная запись (или служба, или приложение) неразрывно связана с вашей реальной личностью, что может иметь серьезные последствия для вашей конфиденциальности в Интернете.

Защитите свой номер телефона: что вы можете сделать?

Ваш номер истек

Короче говоря, не используйте ничего, что заставляет вас сдаться или использовать свой номер телефона в качестве идентификатора. Кроме того, мы понимаем — это непросто, когда большинство приложений все еще делают это. Самый.

Телефонные номера устарели и ненадежны. Использование телефонного номера для защиты вашей онлайн-жизни дает злоумышленникам дюжину разных дверей для доступа к вашей цифровой личности. А благодаря переработке номеров кто-то другой может совершенно случайно получить доступ к вашим счетам!

Пришло время найти более эффективные способы обеспечения безопасности нашей цифровой жизни. Мобильные приложения для двухфакторной аутентификации, такие как Authy и LastPass Authenticator, — это шаг в правильном направлении, но даже в этом случае, если кто-то завладеет устройством, на котором установлено ваше приложение для аутентификации, у вас могут возникнуть проблемы.